Cyber

PROTECTION

Zautomatyzowany system Sagenso zapewni bezpieczeństwo Twojej firmie, 24/7, przez cały rok!

Zaawansowana predykcja cyber-zagrożeń

Zapewniamy ochronę organizacji przed cyber-zagrożeniami zewnętrznymi i wewnętrznymi. Dzięki systemowi Sagenso:

PREDICT

Odkryjesz słabości infrastruktury IT (zanim zrobią to inni)

Dzięki zautomatyzowanemu monitoringowi konfiguracji elementów środowiska IT dowiesz się gdzie kryją się potencjalne zagrożenia, jak z nimi postąpić oraz czy podjęte działania okazały się skuteczne. Od tego momentu nie będziesz już musiał tracić czasu na samodzielne poszukiwanie odpowiedzi jak chronić serwery, stacje robocze czy inne urządzenia biurowe.

REACT

Zyskaj czas i możliwość

skutecznej reakcji

Sagenso samodzielnie analizuje zdarzenia w infrastrukturze IT, zarówno te inicjowane przez usługi jak i bezpośrednio przez użytkowników. W chwili wykrycia zmiany bądź zachowania, które mogą stanowić o potencjalnym incydencie niezwłocznie poinformuje Cię o tym poprzez ustalone kanały komunikacyjne.

.jpg)

.jpg?width=2564&name=scrin2%20(1).jpg)

IMPROVE

Zarządzaj gdy jest to konieczne

Bezpieczeństwo IT to nie tylko infrastruktura, systemy i aplikacje. Dzięki wewnętrznemu mechanizmowi audytowemu Sagenso samodzielnie monitoruje postęp w realizacji zadań, procesów i praktyk w obszarze zarządzania bezpieczeństwem IT wymaganych w Twojej Organizacji. O niczym już nie zapomnisz / nic nie pozostanie bez uwagi / będziesz miał nad wszystkim kontrolę.

LET'S make IT SECURE

Twoje centrum monitoringu

System automatycznie identyfikuje i koreluje zdarzenia mogące zagrozić bezpieczeństwu Twojej Organizacji. Nie trać więcej czasu na żmudną analizę logów.

NEXT-GEN CYBERSECURITY SOLUTIONS

Efektywne i proste

zarządzanie bezpieczeństwem

Zaawansowane narzędzia technologiczne w połączeniu z zautomatyzowanymi mechanizmami kontroli procesów zapewnią Ci nieprzerwaną efektywność zarządczą. Aż tyle sprawia by Twoja organizacja nie potrzebowała nic więcej.

- Infrastruktura IT

- Konta systemowe

- CERT

- Podatności

- Hasła

- Backup

- Profile odbiorców

- Zadania

- KPIs

- Raporty

- Architektura

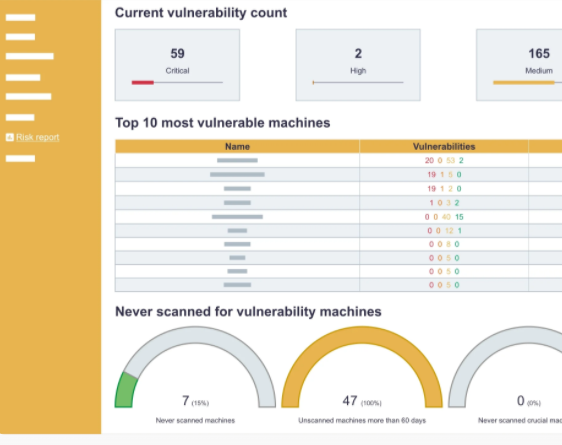

Monitoring infrastruktury IT

Sagenso poprzez integrację z różnymi źródłami informacji (np. rejestry, dzienniki zdarzeń) analizuje konfigurację usług IT pod kątem zgodności z dobrymi praktykami ale również w celu identyfikacji potencjalnych nieprawidłowości mających wpływ na ogólny poziom bezpieczeństwa IT w danej Organizacji. Analizie podlega stan obecny jak również przyszłe modyfikacje konfiguracji usług IT.

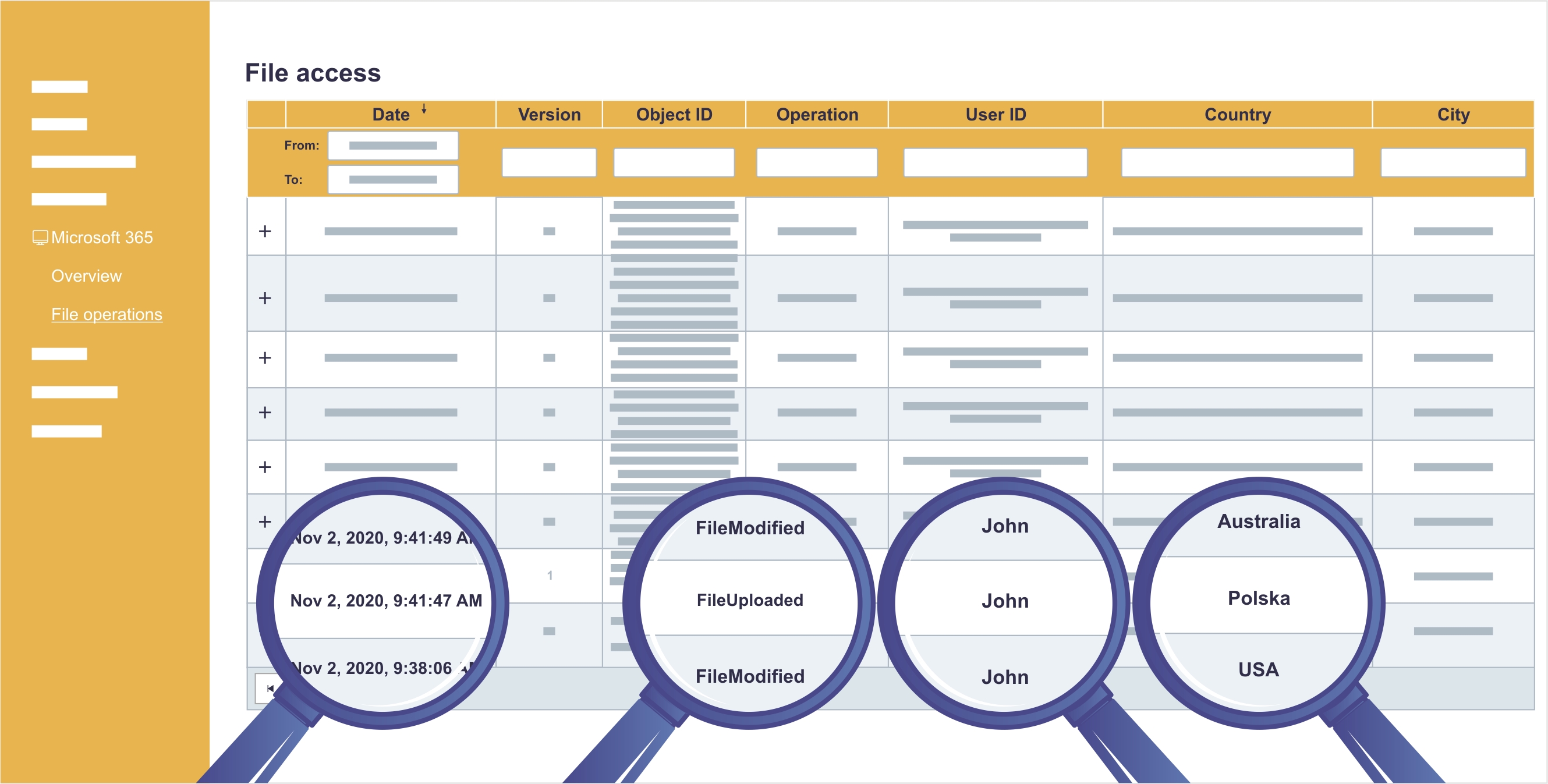

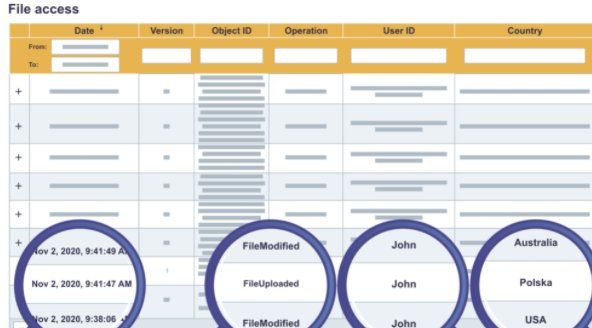

Monitoring aktywności kont systemowych

Przyczyną skuteczności większości cyber-zagrożeń są świadome lub nieświadomie działania użytkowników usług IT. Sagenso analizuje aktywności kont systemowych w odniesieniu do znanych wektorów ataków aby wskazywać te, które mogą zagrażać bezpieczeństwu Twojej Organizacji.

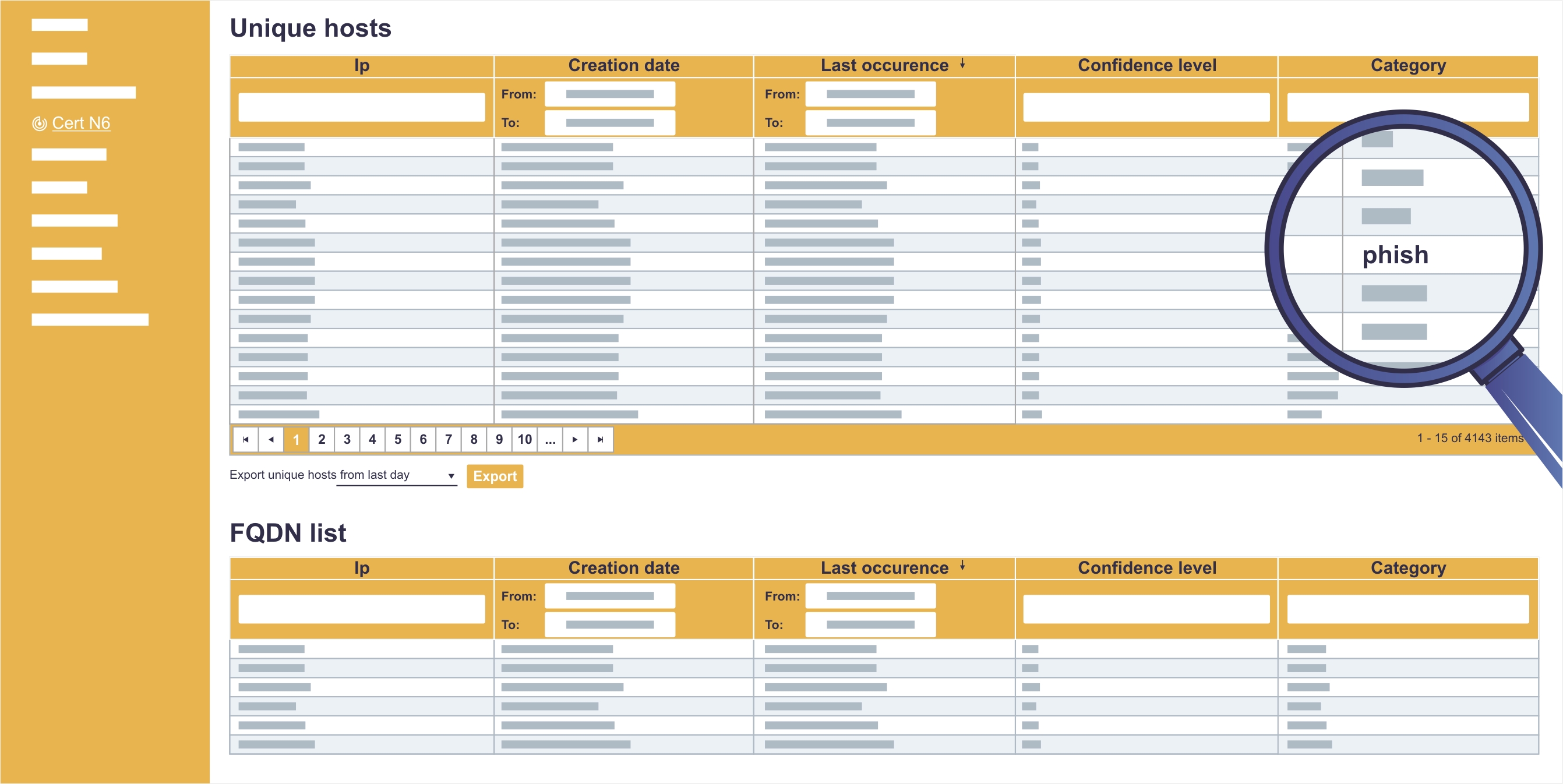

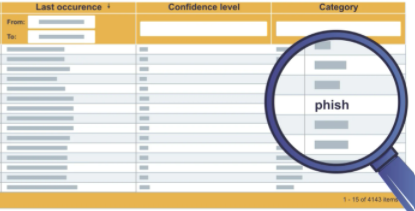

Integracja z CERT

Wiedza o najnowszych metodach realizacji ataków jest kluczowa dla efektywnego systemu ochrony. Dlatego system Sagenso jest zintegrowany z systemami wymieniającymi informacje o nowych zagrożeniach w Polsce jak również na świecie.

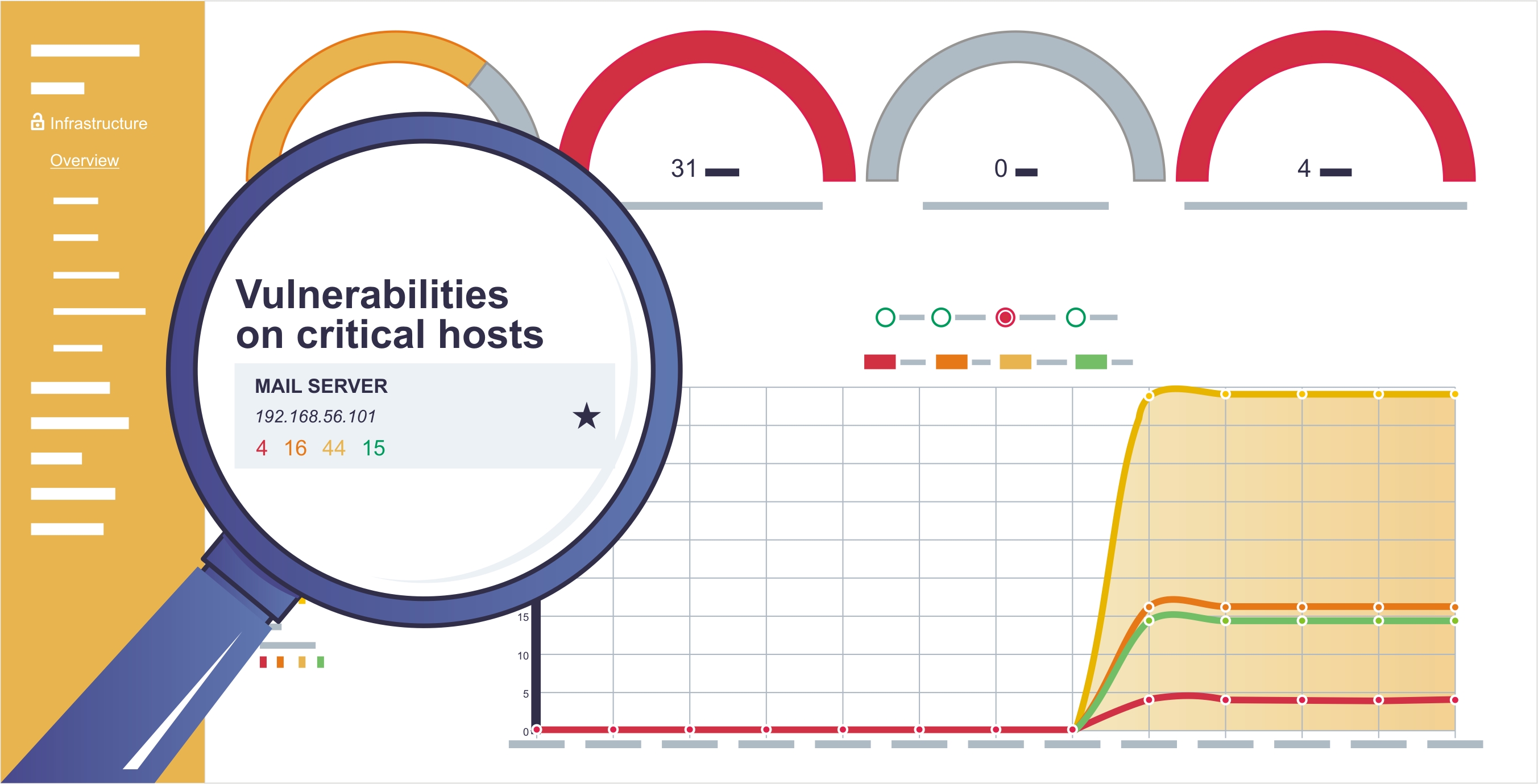

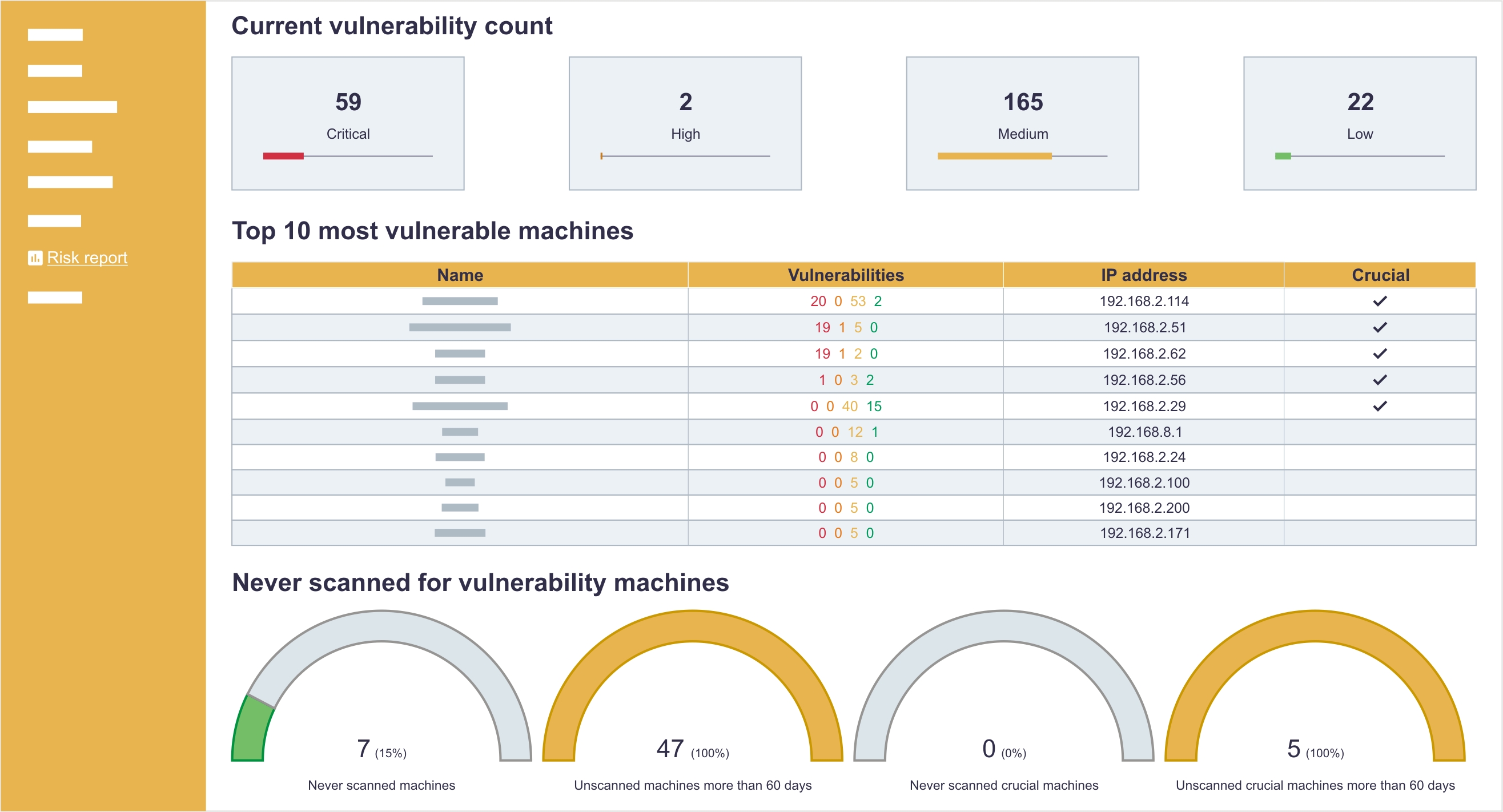

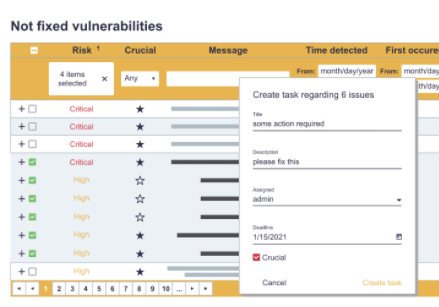

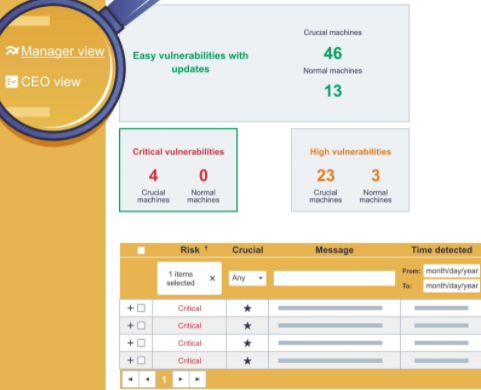

Zarządzanie podatnościami

Dzięki Sagenso Twoja Organizacja zyska nie tylko wiedzę o potencjalnych słabościach w infrastrukturze IT ale także będzie mogła efektywnie nimi zarządzać (np. usuwać podatności zgodnie z priorytetem biznesowym lub ze względu na łatwość ich wykorzystania) oraz kontrolować skuteczność działań naprawczych.

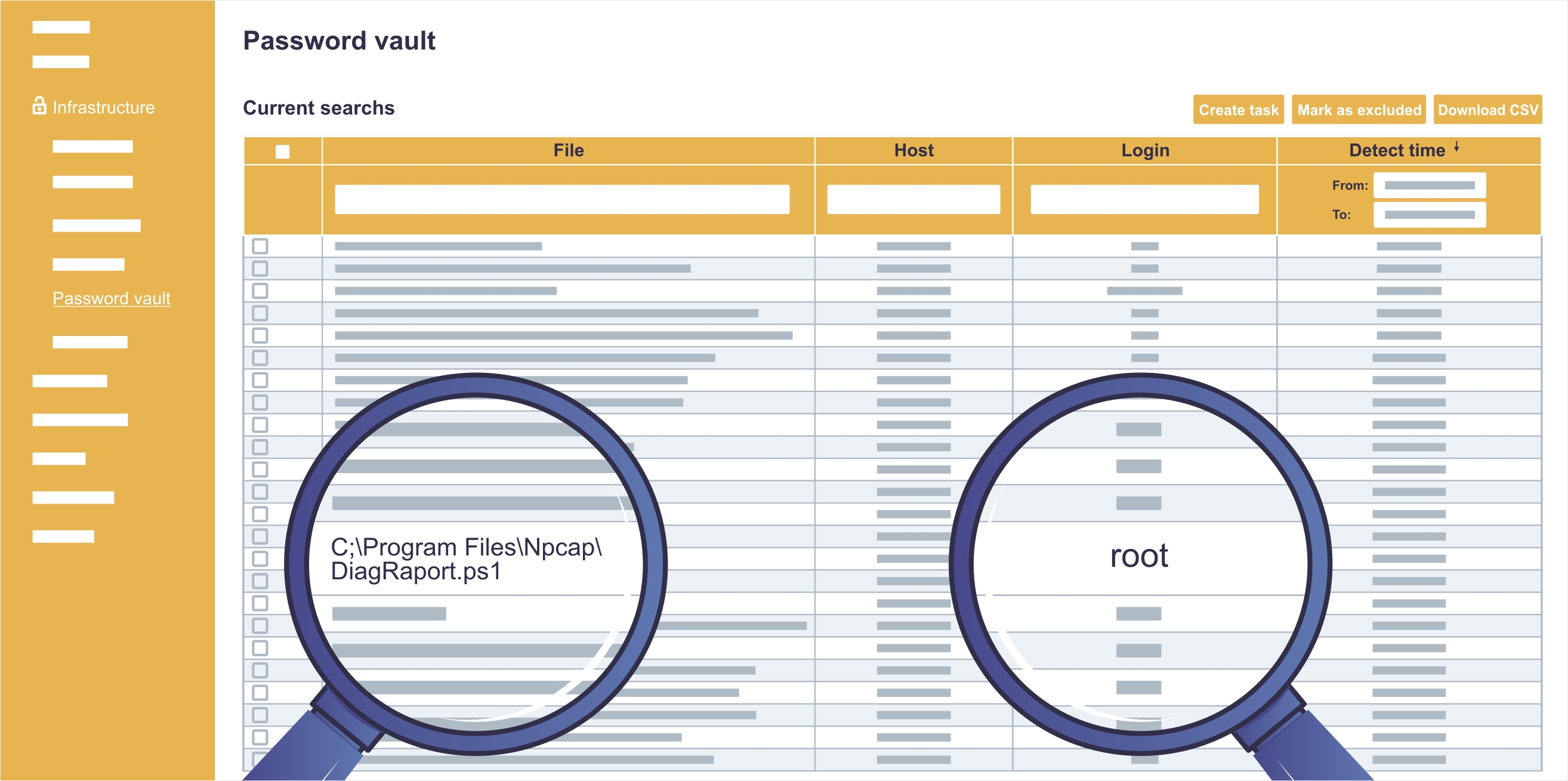

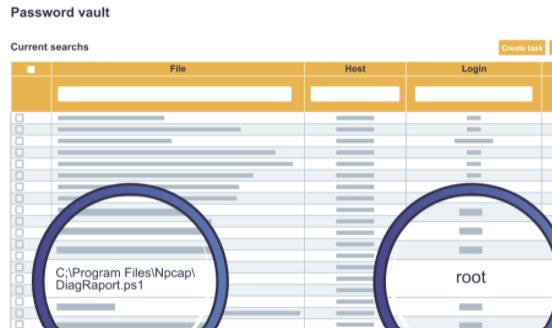

Wyszukiwanie jawnych haseł

Bezpieczeństwo kont uprzywilejowanych (np. administrator, root) to punkt krytyczny dla całej organizacji. Dzięki Sagenso dowiesz się gdzie znajdują się skrypty, które mogą mieć zapisane dane uwierzytelniające w sposób jawny.

Kontrola backupu

Jednym z niezaprzeczalnych fundamentów bezpieczeństwa IT są kopie bezpieczeństwa. Sagenso może monitorować czy proces generowania kopii bezpieczeństwa w Twojej Organizacji realizowany jest zgodnie z oczekiwaniami biznesowymi.

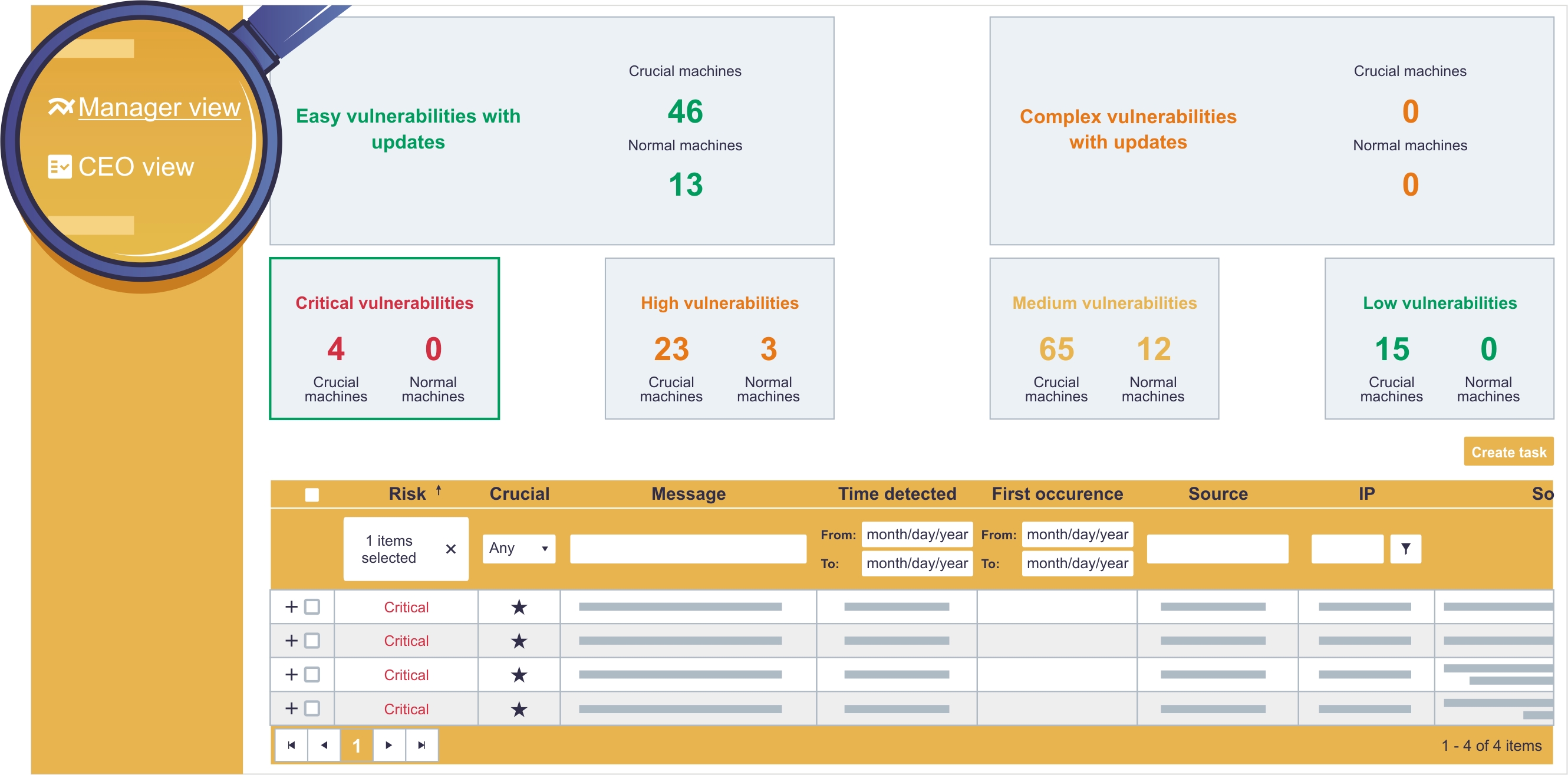

Profile dostosowane do odbiorcy

W zależności od funkcji jaką pełnisz w Organizacji oraz zakresu informacji jakie będą Cię interesować, możesz skorzystać z trzech różnych ról aplikacyjnych. Zostały one zaprojektowane w ten sposób aby w prosty sposób prezentować informacje o bezpieczeństwie IT z perspektywy technicznej, zarządczej lub biznesowej.

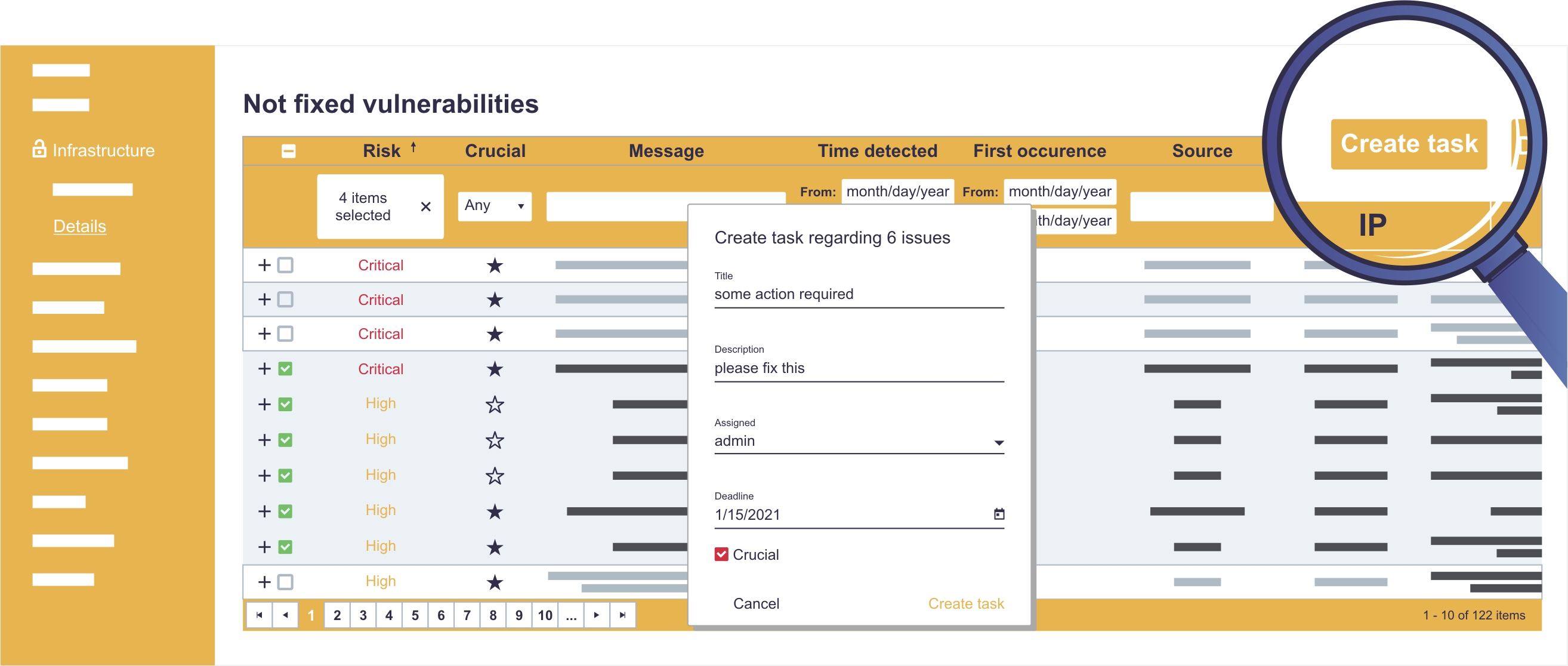

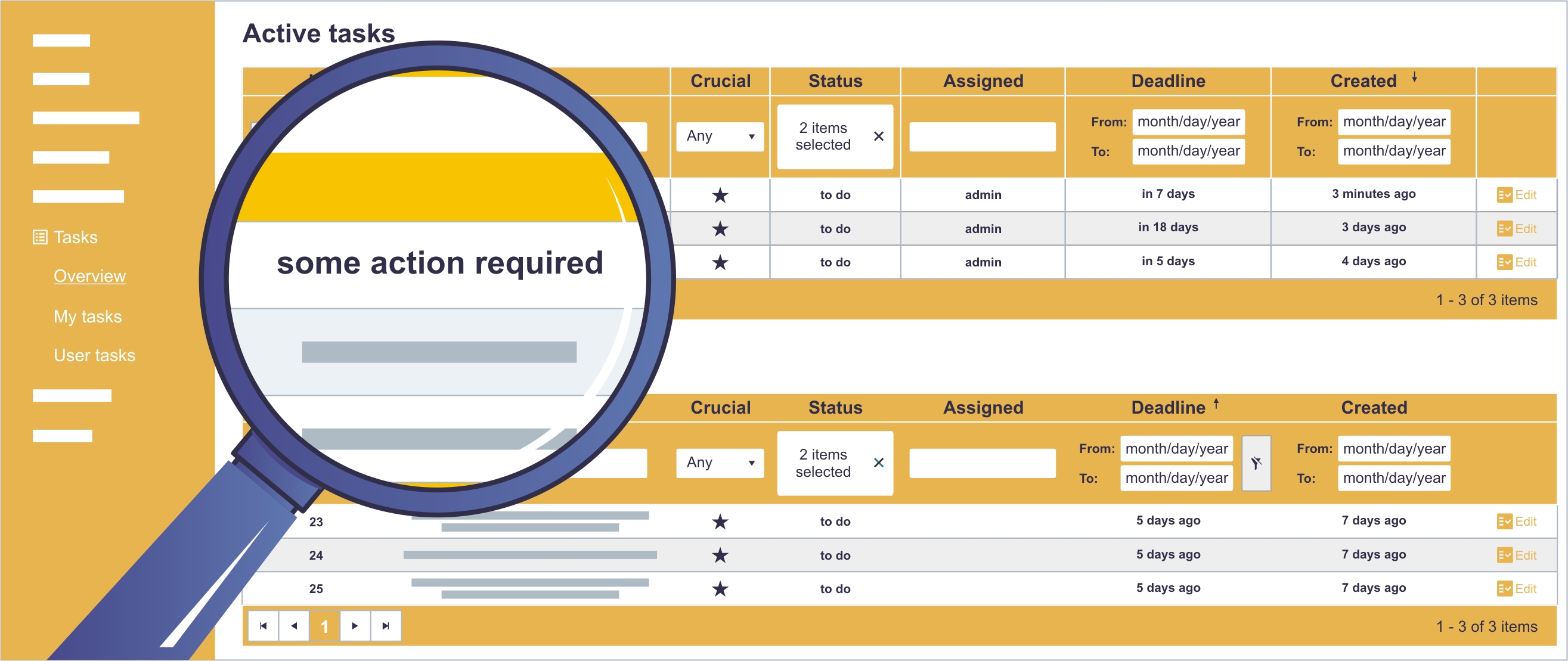

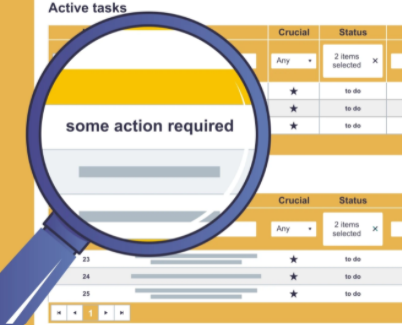

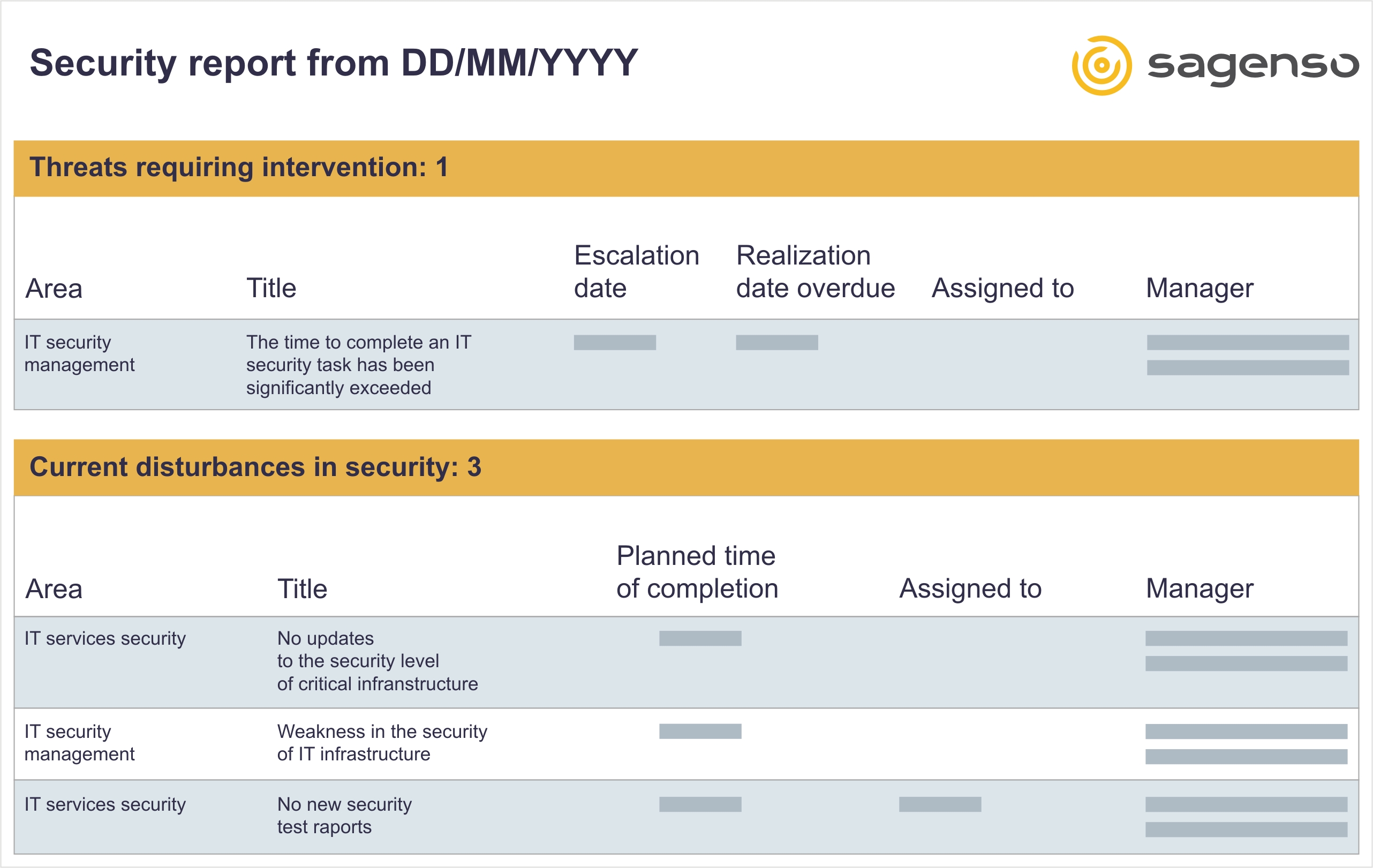

Zarządzanie zadaniami

Sagenso posiada wewnętrzny moduł do zarządzania zadaniami w obszarze bezpieczeństwa IT. Dzięki niemu zachowujesz możliwość ciągłego nadzoru nad kolejnością i rozliczalnością przydzielanych zadań. Nie jest to jednak obligatoryjne, część obowiązków Sagenso może wykonać samodzielnie a Ciebie poprosi o uwagę tylko wówczas jeśli wymagana będzie stosowna eskalacja.

Monitoring procesów i KPI

Poza światem technologii, bezpieczeństwo IT to także aspekt biznesowy. Dlatego Sagenso automatycznie monitoruje i raportuje wskaźniki efektywności procesów w obszarze zarządzania cyber-bezpieczeństwem. Nie musisz być ekspertem w dziedzinie bezpieczeństwa IT by rozumieć czy Twoja Organizacja jest chroniona.

Moduł raportowy

Sagenso posiada moduł raportowy, który może przekazywać Ci najważniejsze informacje o bezpieczeństwie Twojej Organizacji w formie raportów wysyłanych na wybrane media komunikacyjne w ustalonym okresie czasu. Nawet jeśli inne obowiązki służbowe pochłoną Cię bez reszty, Sagenso zadba o to by nic co istotne nie umknęło Twojej uwadze.

Architektura

Sagenso zostało zaprojektowane w ten sposób aby nie tylko dostarczyć Ci rzetelny obraz bezpieczeństwa IT w Twojej Organizacji ale także chronić te informacje (np. dzienniki zdarzeń, logi systemowe), które w przypadku zagrożenia mogą stanowić jedyne źródło wiedzy o tym co i w jaki sposób się wydarzyło. Dzięki architekturze opartej o mikroserwisy, ten wewnętrzny sejf może być łatwo skalowalny do Twoich potrzeb.

NAJCZĘŚCIEJ ZADAWANE PYTANIA

FAQ

Pomożemy Ci na każdym etapie pracy z narzędziem. Od wdrożenia systemu, po jego konfigurację i późniejszą analizę zbieranych danych. Jesteśmy do Twojej dyspozycji.

Jak wygląda wdrożenie systemu?

W ramach przygotowania środowiska do instalacji Sagenso wymagane jest udostępnienie serwera wraz z zainstalowaną dystrybucją systemu Linux. Sam proces instalacji Sagenso odbywa się bezobsługowo i w pełni automatyczny. Aby jednak system mógł spełnić swoją rolę, wymagane będzie także założenie konta serwisowego w systemie ActiveDirectory a w specyficznych przypadkach konieczne będzie dodatkowo odblokowanie dwóch portów komunikacyjnych w ramach sieci wewnętrznej.

Jakie dostępy do naszych danych otrzymują administratorzy systemu?

W ramach zapewnionego przez nas wsparcia, możemy komunikować się jedynie z komponentami wewnątrz kompozycji systemu Sagenso lecz tylko na ustalonych z Klientem zasadach. Nawet wtedy, żadne wrażliwe dane nie opuszczają monitorowanego środowiska.

Czy system CS nadzoruje pracowników?

System CyberStudio nie został stworzony w celu nadzorowania pracowników. Monitoruje on jedynie tło informacyjne, powstałe w wyniku aktywności użytkownika oraz podejmowanych przez niego czynności. Np. system nie weryfikuje tego ile czasu pracownik spędza przeglądając strony internetowe ale za to sprawdza reputację adresów publicznych w celu ochrony przed potencjalnymi zagrożeniami.

W jakich językach obsługiwany jest system?

System obsługiwany jest w języku polskim oraz angielskim.

Czy potrzebujemy przeszkolonej osoby do obsługi systemu?

Obsługa systemu CyberStudio nie wymaga specjalnego szkolenia. Prezentacja treści w systemie została opracowana w taki sposób aby były one czytelne zarówno dla inżynierów jak i dla kadry kierowniczej bez dziedzinowych kompetencji.

Ile kosztuje system, opłata stała czy jednorazowa?

CyberStudio jest rozliczany w modelu abonamentowym (abonament roczny) oraz przeznaczony przede wszystkim dla MŚP, które nie mogą sobie pozwolić na zatrudnienie wysokiej klasy eksperta od cyberbezpieczeństwa.

Ile trwa wdrożenie systemu?

Czas wdrożenia systemu CyberStudio może być różny ze względu na wielkość środowiska teleinformatycznego oraz ilość danych dostępnych w archiwach dzienników zdarzeń. Zwykle jednak dwie lub trzy godziny wystarczą do tego aby w pełni potwierdzić skuteczność implementacji.

Przed jakimi zagrożeniami chroni system?

Najważniejszą cechą wyróżniającą CyberStudio jest moduł analityczny, który sięgając po dane do różnych elementów infrastrukturalnych koreluje je z potencjalnymi wektorami ataków. W praktyce oznacza to, że jeśli nawet jakieś szkodliwe oprogramowanie przejdzie przez ochronę antywirusową, CyberStudio poprzez monitorowanie kontekstu zdarzeń skutecznie je zatrzyma.

Jak często system jest aktualizowany?

Aktualizacja realizowana jest średnio raz w miesiącu. Warto jednak zaznaczyć, iż proces aktualizacji dotyczy każdego elementu kompozycji systemu CyberStudio i na jego częstotliwość może wpłynąć np. informacja o konieczności instalacji krytycznej poprawki producenta systemu operacyjnego na serwerze hostującym.

Jaka jest gwarancja skuteczności systemu?

Niestety nie jest możliwe (i prawdopodobnie nigdy nie będzie) osiągnięcie 100% ochrony w świecie cyberbezpieczeństwa. Jednakże, naszym celem jest maksymalne wykorzystanie możliwości najnowszej technologii oraz rodzimego zaplecza naukowego aby upowszechnić system ochrony o niespotykanej dotąd skuteczności. Co więcej, w cenie wdrożenia zapewniamy naszym klientom dostęp do najwyższej jakości ubezpieczenia od ryzyk cybernetycznych.

INNOWACYJNA ANALIZA POZIOMU BEZPIECZEŃSTWA

Threat Intelligence

Regularnie rozwijamy system Sagenso, wdrażając nowe pomysły. Wśród naszych planów jest budowanie profilu użytkownika. Pomoże to wykrywać zdarzenia nietypowe, a tym samym zauważyć, że ktoś się pod tego użytkownika podszywa, by wykraść wrażliwe dane.

Czy system Sagenso jest dla Ciebie?

Jeśli prowadzisz firmę, pracujesz jako manadżer IT lub przetwarzasz wrażliwe dane firmowe - odpowiedź brzmi TAK!